Šiame straipsnyje trumpai paanalizuosime WannaCry ransomware ataką - tam tikrus momentus, kurie nėra labai akcentuojami ir apie kurios didžioji dalis visuomenės ir saugumo specialistų nežino.

WannaCry pagrinde plito ir plinta naudodamas "worm" funkcionalumą. Jis "užvaldė" tuos kompiuterius, kurių savininkai iš viso jų neprižiūrėjo - t.y. Windows kompiuteriai be jokių apsaugų, laisvai prieinami internete - tai daugiausiai privatūs vartotojai. Bet kokios organizacijos ar vartotojai, turintys nors minimalias apsaugas - t.y. tinklo ugniasienes - buvo apsaugoti nuo šio viruso plitimo būdo. Bet tai nereiškia, kad tai jų nepalies artimiausioje ateityje. Tikėtina, kad iki jų ateis kitos atakos, kurios skirtos pereiti perimetro ugniasienes - ar tai bus el.paštas, ar užkratas ( infekcija ) iš svetainės - nesvarbu.

Pagal šią savaitę atliktus tyrimus - tirta apie 15 infekcijų - tik viena infekcija užšifravo informaciją, o visos kitos 14 - tyliai dirbo fone ( vartotojas to nepamatys ). Ka tai reiškia - galite įsivaizduoti, kai kas nors tokį užkrėstą laptopą atsineš į savo organizacija iš namų ....

Štai tokiais būdais jis ir gali patekti į organizacijos vidinį tinklą, o tada ir prasidės tikrosios problemos. Taip pat prognozuoju, kad nemažai botnet-ų įsisavins "worm"-ini funkcionalumą bei panaudos MS10-017 plitimui vidiniame tinkle. Praktiškai kokių 98% vidinių tinklų būsena LT yra bloga arba labai bloga - trūksta saugumo pataisymų, nėra tinklų segmetacijos bei vidinių tinklo ugniasienių. O jei ir yra - dažnai - būsena nepatenkinama. Po patekimo į vidinį tiklą infekcijos plitimo greitis - žaibiškas.

Dabar kaip tik laikas atlikti savo vidinių tinklų bei sistemų auditą - kol dar Jūsų tinkle nėra neprašytų "svečių".

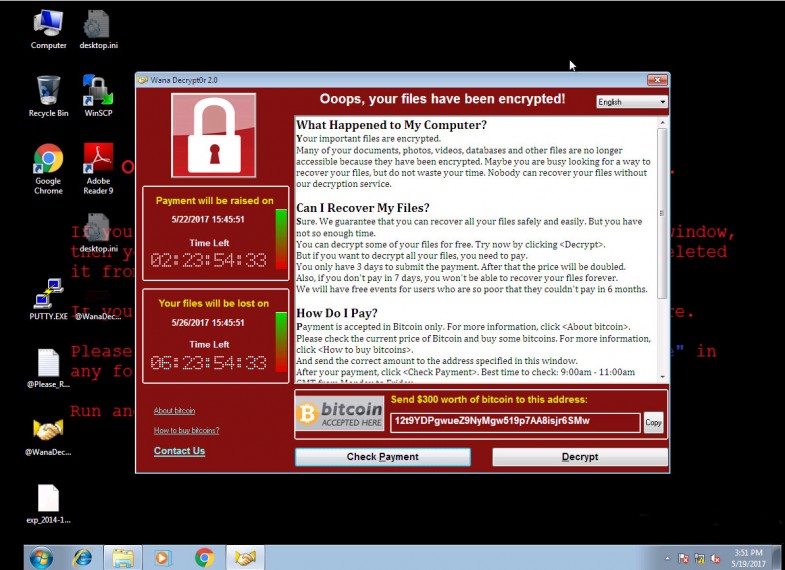

WannaCry atakos įrašas ir jo "nematomas" darbas:

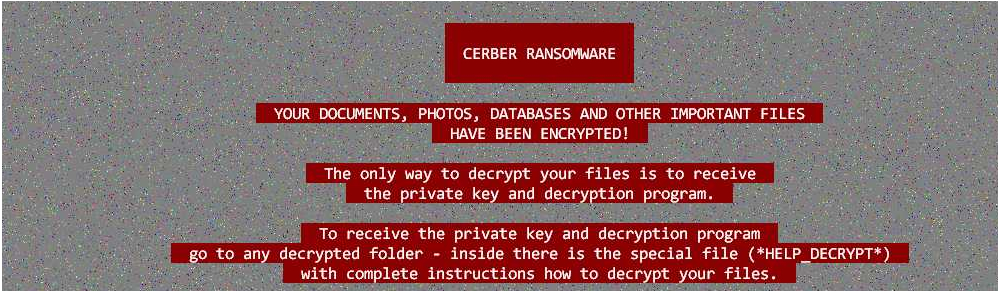

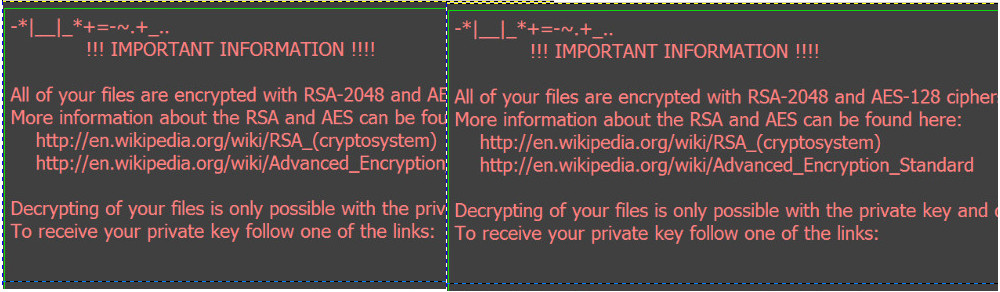

O užšifruotas kompiuteris bei išpirkos prašymas atrodo štai taip:

Saugumo testavimai

Botnetų stebėjimas

DDOS gynyba

WEB svetainių apsauga

Kibernetinio saugumo tyrimai