Prezentacija Baltic Cyber Security Forum 2019 gegužės 29 d.

Dalinuosi savo patirtimi "responsible disclosure" klausimu, taip pat pateikiu keletą responsible disclosure pavyzdžių. Iš įdomesnės informacijos - 2018 m. kritinių Esveikatos saugumo spragų paviešinimas buvo atliktas pagal RESPONSIBLE DISCLOSURE procedūrą.

Sveiki,

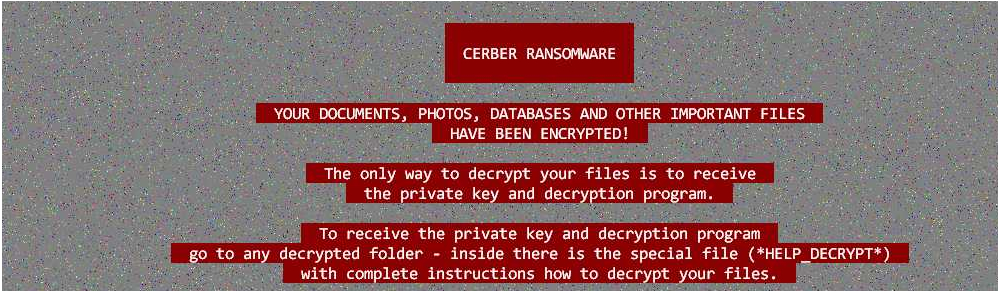

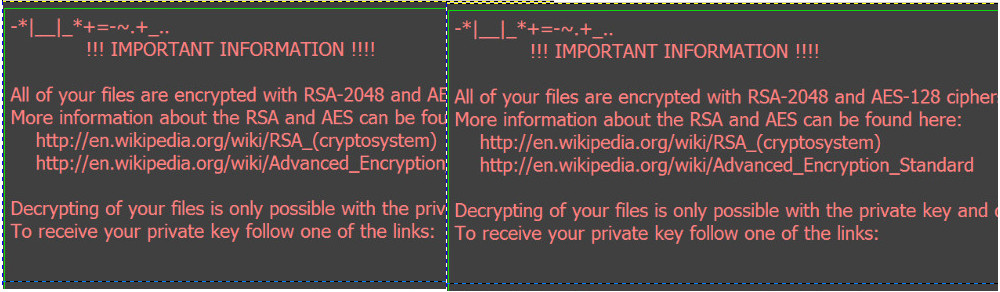

noriu pasidalinti informacija, kurią dažnai rodau prezentacijose - kaip eiliniam vartotojui, kuris nėra kibernetinio saugumo specialistas, pamatyti svetaines, į kurias yra įsilaužta ? Nėra nieko paprasčiau. Daugeliu atvejų tam užtenka kokio nors paieškos variklo - pvz. Google. Štai keletas paieškų, kurios parodo svetaines, kuriose įsilaužta. Nebijokite eksperimentuoti - pvz. pakeiskite paieškos kriterijų kitu, pakeiskite hieroglifą ir pan. Pabandymui:

Visa veikla visuomenei Lietuvoje baigiama ...

Sveiki, keletas pavyzdžių iš mano veiklos visuomenei:

Vilniaus teritorinės ligonių kasos svetainėje yra aibė nuorodų į išorines sistemas - pasiekiamas per E.valdžios vartus ar tiesiogiai. Šios nuorodos gali būti modifikuotos taip, kad hakeriai ar kompetetingi saugumo specialistai šioje vietoje gali panaudoti bent kelias vartotojų vardus / slaptažodžius ar sesijos informaciją perimančias atakas - taigi visi, kurie jungiasi per šia svetainę į sistemas - ar tai būtu E.valdžios vartai, Europos sveikatos draudiimo kortelė ar kokia kita sistema - jų prisijungimai ar sesijos informacija gali būti nesudėtingai perimta.Taip pat buvo užfiksuota socialinės inžinerijos ataka lietuvių kalba, lankytojui aplankius šią svetainę - taigi yra bent du skirtingi įsilaužimai į šią svetainę, o realybėje jų turbūt kur kas daugiau.

Detalesnė tyrimo inormacija - filmuke:

Skaityti daugiau: Įsilaužimo į Vilniaus teritorinės ligonių kasos svetainę tyrimas

Saugumo testavimai

Botnetų stebėjimas

DDOS gynyba

WEB svetainių apsauga

Kibernetinio saugumo tyrimai