Svetainių apsaugos paslauga skirta apsaugoti svetaines nuo įsilaužimų. Taip pat šią apsaugą galima išplėsti ir papildomai gauti apsaugą nuo DDOS ( naudojant vieną didžiausių antiDDOS paslaugos pasaulkyje tiekėjų - Cloudflare) bei svetainę pervesti darbui per šifruotą ryšį ( HTTPS ).

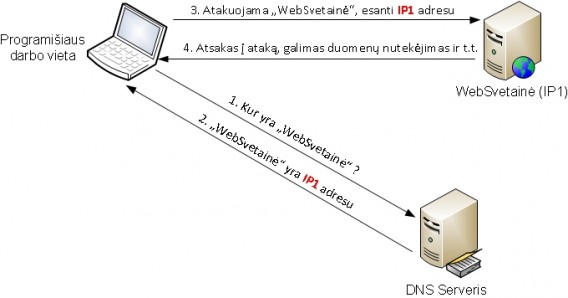

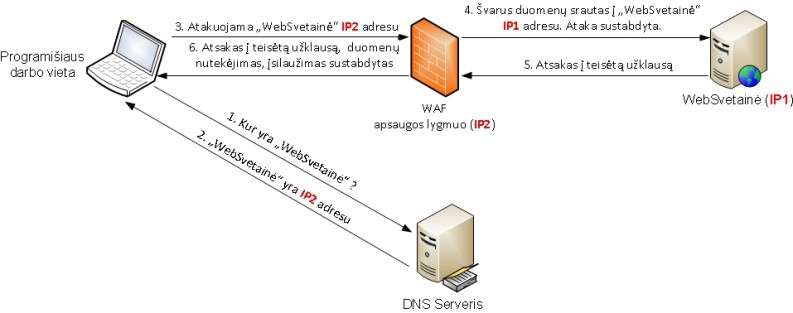

Svetainės apsaugos nuo įsilaužimų veikimo principas

Prieš įdiegiant apsaugos sistemą

Įdiegus apsaugos sistemą

AntiDDOS apsauga bei šifruotas ryšys yra teikiamas per Cloudflare paslaugų tiekėją ir yra nemokamas ( naudojant "Free" planą ). Cloudflare apsaugos puikiai integruojasi su apsaugos nuo įsilaužimų sistema.

Kur naudojama

WAF sprendimai LIetuvoje panaudoti:

- Finansinių įstaigų apsaugai

- Valstybinių įstaigų apsaugai

- Privataus sektoriaus apsaugai

Plačiau apie web svetainių apsauga bei apsaugos principus galite paskaityti / pamatyti šioje prezentacijoje

Įkainiai / paslaugos charakteristikos

- Kaina - nuo 50 Eur/mėn.

- Apsauga ne trumpesniam laikotarpiui nei 1 metai.

- Serverio / TVS ir pan. priežiūra neatliekama.

Saugumo testavimai

Botnetų stebėjimas

DDOS gynyba

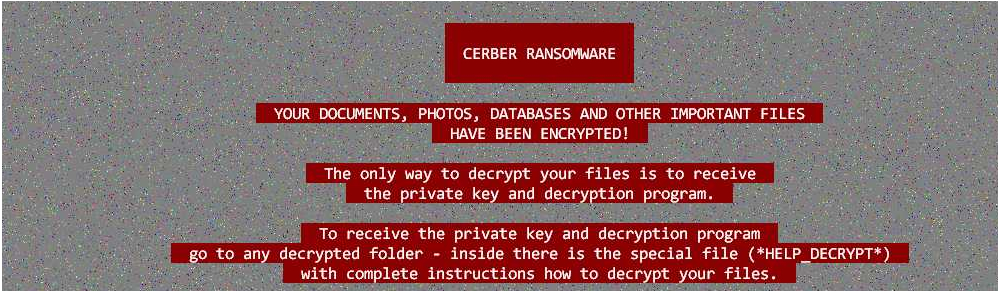

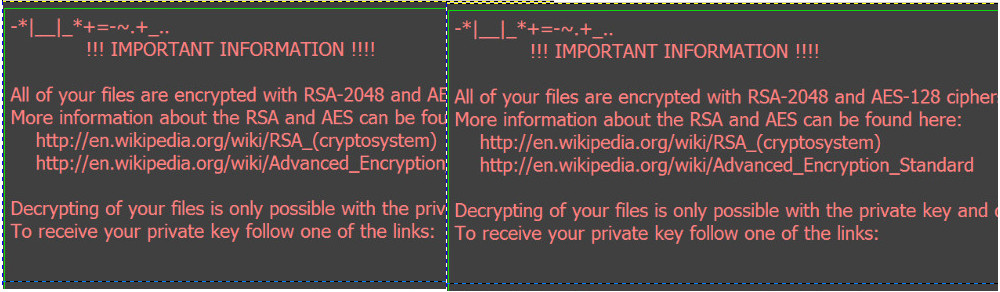

WEB svetainių apsauga

Kibernetinio saugumo tyrimai